openVPN搭建

一、openVPN服务端的搭建

1、安装其他依赖包

安装epel仓库和vim,tree

1 | yum install epel-release vim tree -y |

2、安装rsa密钥生成工具

安装rsa密钥生成工具

1 | yum install easy-rsa -y |

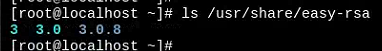

安装完成后,可以看到在/usr/share/easy-rsa目录下后几个版本,这里只用3.0.8版本

3、生成ca证书和服务端、客户端证书

3.1 创建/opt/easy-rsa目录用来生成与存放证书

创建并进入/opt/easy-rsa目录

1 | mkdir /opt/easy-rsa |

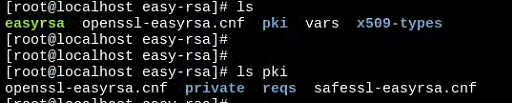

3.2 复制相关文件到当前目录下

因为只使用3.0.8版本,只复制这个版本的内容

1 | cp -a /usr/share/easy-rsa/3.0.8/* . |

3.3 创建证书

- 初始化,在当前目录创建pki目录,用于存储证书

1 | ./easyrsa init-pki |

可以看到,当前目录下多了pki目录

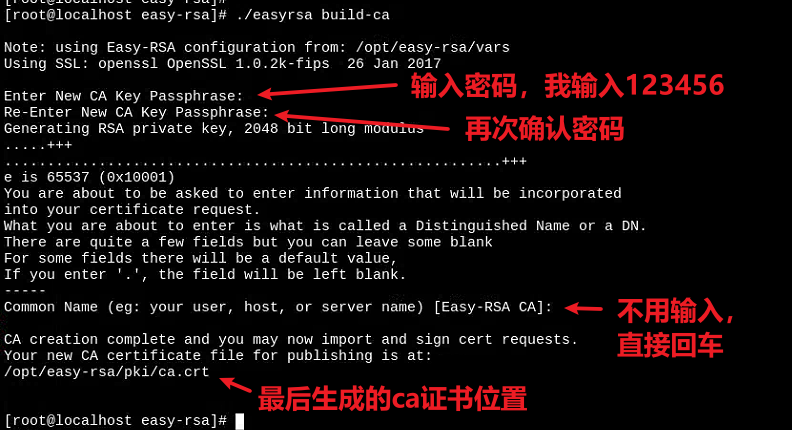

- 创建ca根证书,会提示设置密码,用于ca对之后生成的server和client证书签名时使用,其他提示内容直接回车

1 | ./easyrsa build-ca |

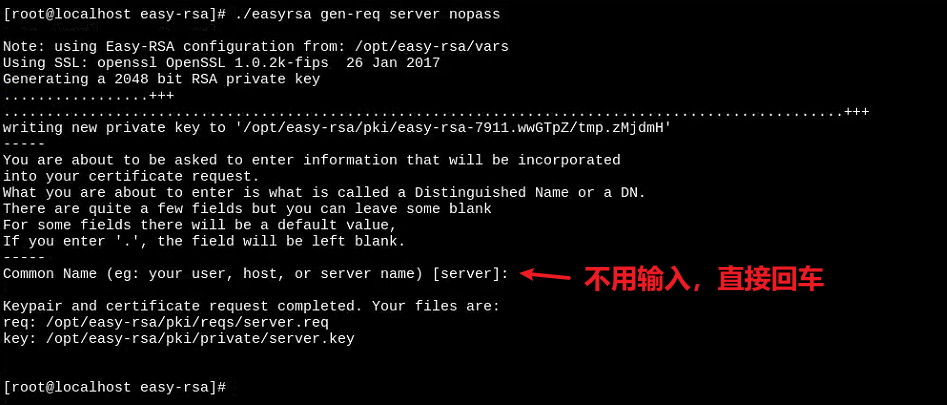

- 创建server端证书和私钥文件,nopass表示不加密私钥文件,提示内容直接回车即可

1 | ./easyrsa gen-req server nopass |

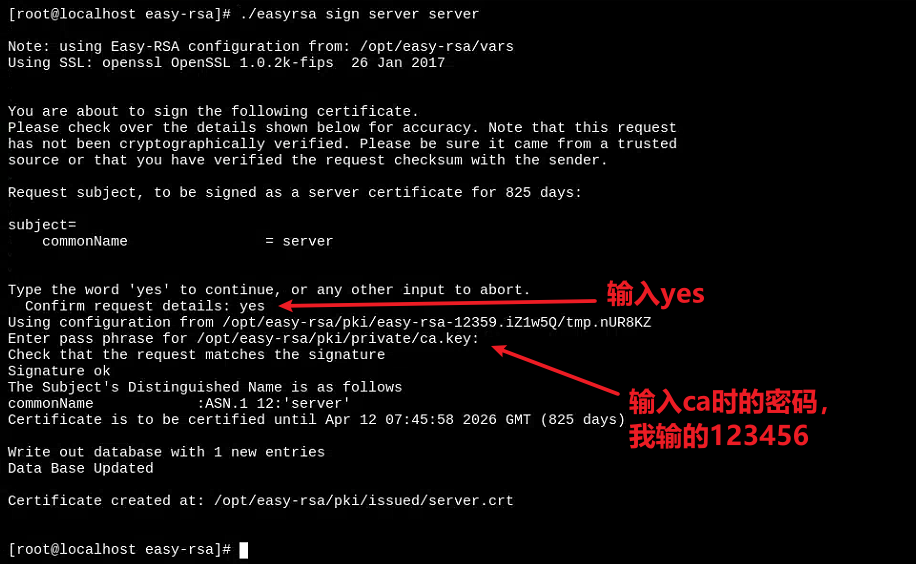

- 给server端证书签名,提示内容需要输入yes和创建ca根证书时候的密码(前面设置的123456)

1 | ./easyrsa sign server server |

- 创建Diffie-Hellman文件,密钥交换时的Diffie-Hellman算法

1 | ./easyrsa gen-dh |

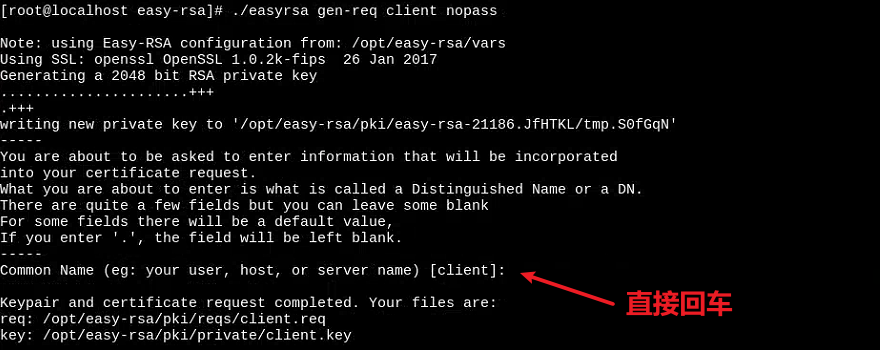

- 创建client端的证书和私钥文件,nopass表示不加密私钥文件,提示内容直接回车

1 | ./easyrsa gen-req client nopass |

- 给client端证书签名,提示内容输入yes和创建ca根证书时候的密码(前面设置的123456)

1 | ./easyrsa sign client client |

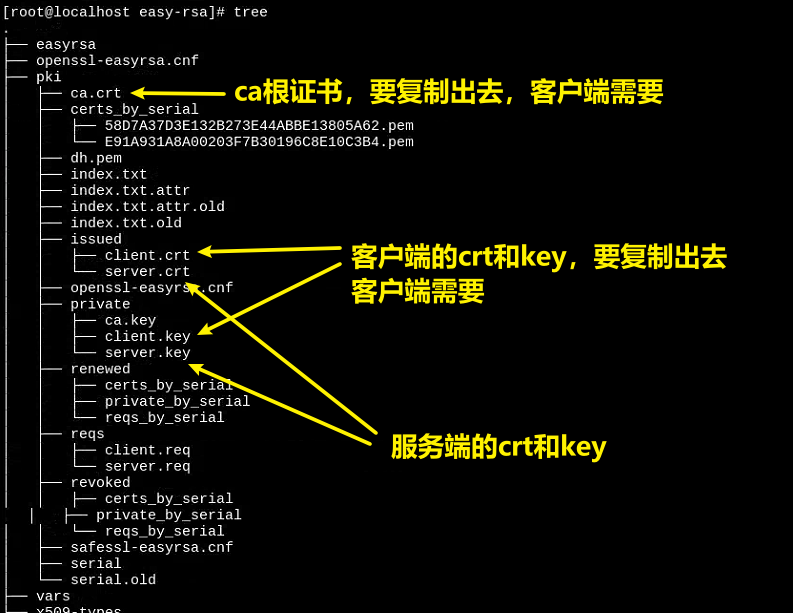

- 使用tree命令查看生成的证书

1 | tree |

4、安装openVPN服务端

4.1 安装软件

1 | yum install openvpn -y |

4.2 修改配置文件

1 | vim /etc/openvpn/server.conf |

修改为以下内容

1 | port 1194 #端口 |

4.3 启动服务

1 | systemctl start openvpn@server |

重启服务:

systemctl restart openvpn@server停止服务:

systemctl stop openvpn@server查看服务:

systemctl status openvpn@server设置开机自启:

systemctl enable openvpn@server

二、客户端搭建

客户端装在window上,安装的openVPN GUI

1、下载并安装openVPN GUI

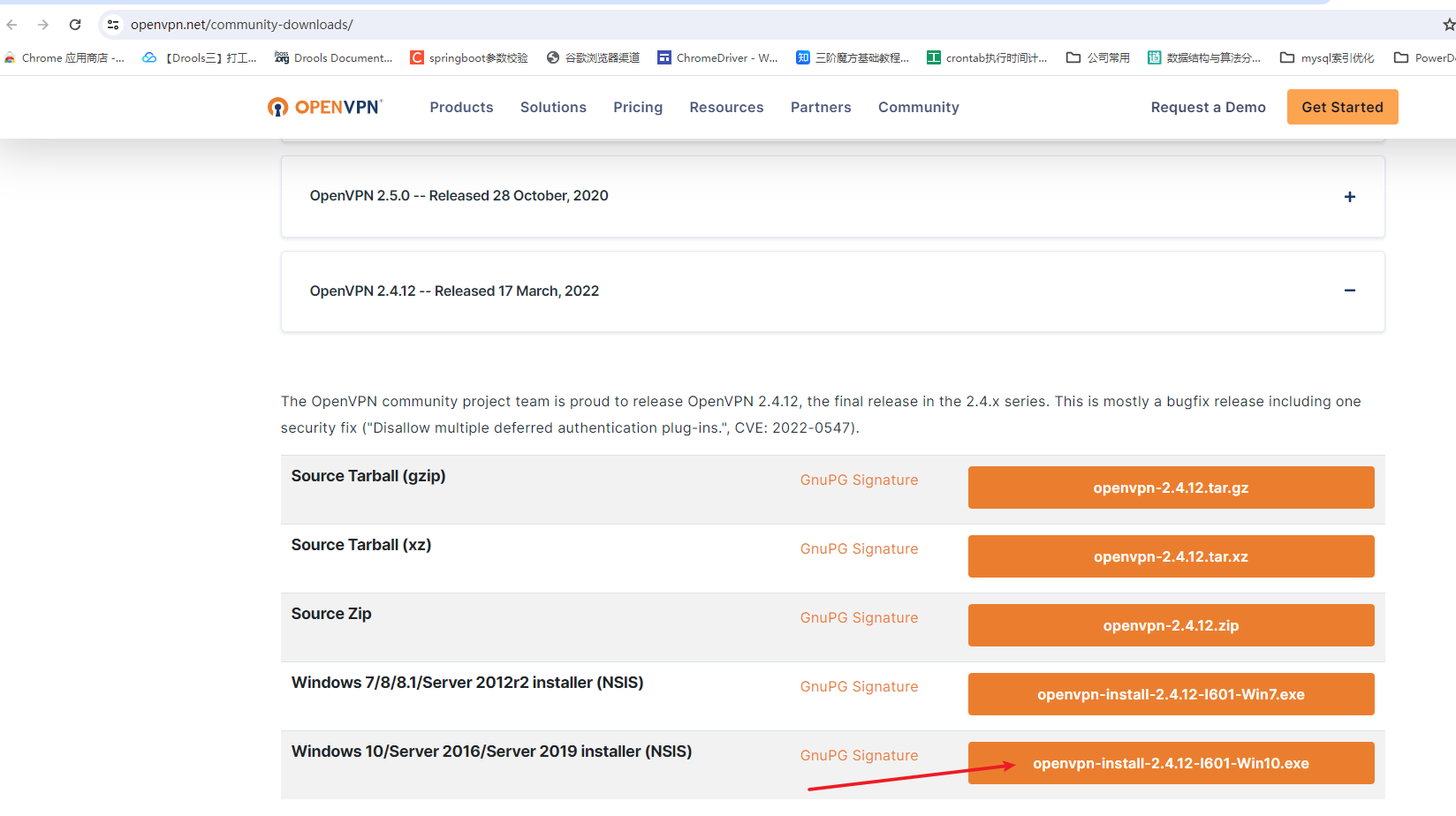

下载地址:https://openvpn.net/community-downloads/

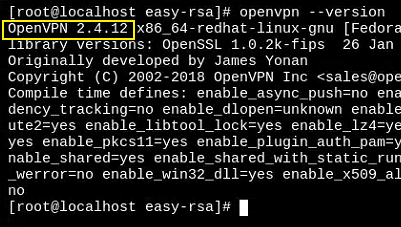

下载openVPN GUI是要下载和服务端openVPN一样的版本的

查看服务端openvpn版本

1 | openvpn --verion |

如果

openvpn --verion报错,试试openvpn -verion

2、安装

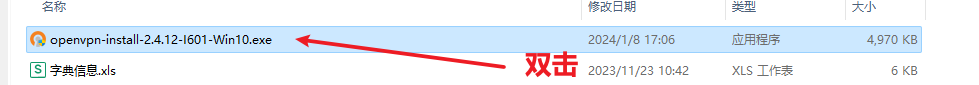

双击下载的安装包:

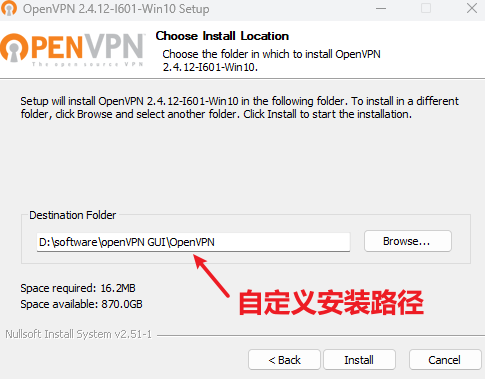

一直点击next,直到出现安装路径,自定义安装路径:

点击安装即可

3、配置

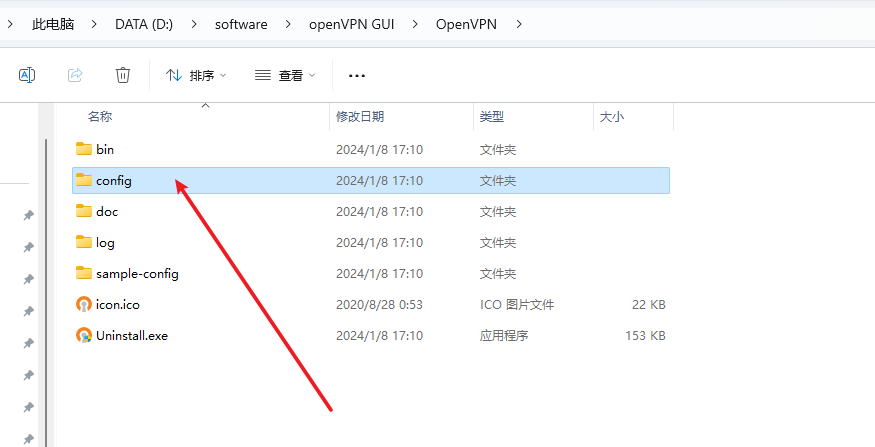

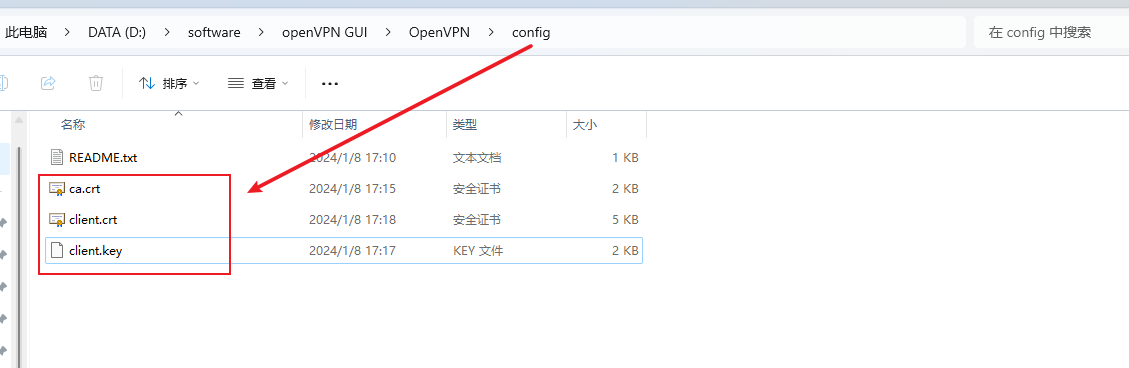

打开安装openVPN GUI的目录,然后点击进去找到config目录

然后把在服务器生成的ca证书,客户端的crt证书和key证书放到里面

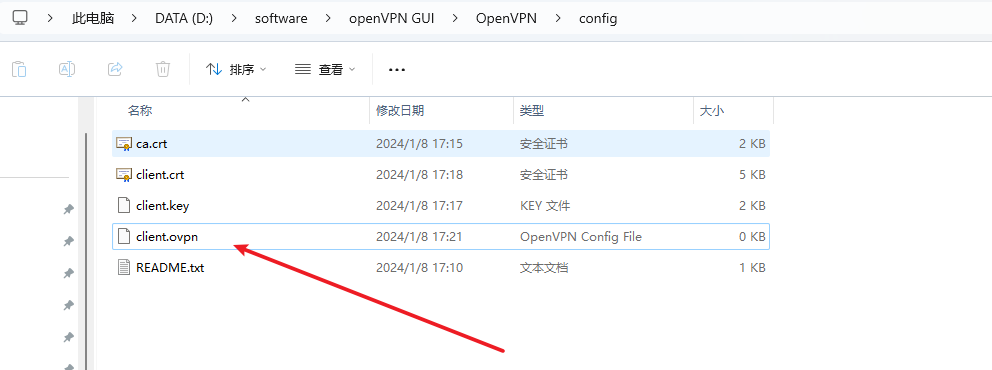

然后在config文件夹里创建一个client.ovpn文件

写入以下配置

1 | client |

其中,remote要写服务端的ip地址,1194是默认端口,如果做了端口映射或者修改了服务端的端口,需要修改

4、启动

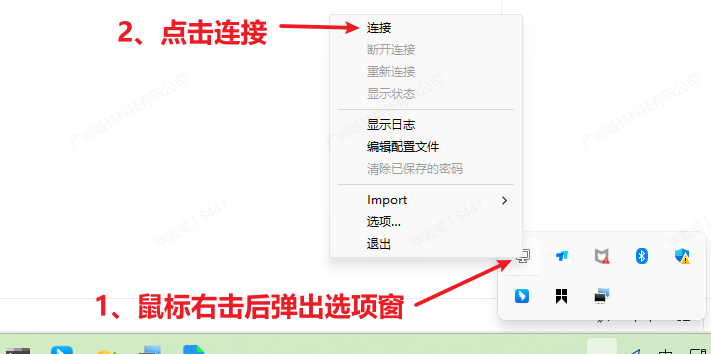

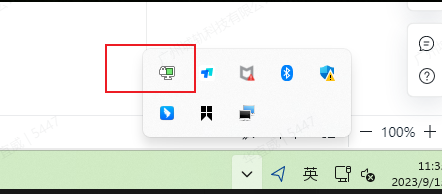

双击桌面openVPN GUI的图标,此时并没有什么反应,看电脑右下角是否出现了如下图标

鼠标右击该图标,然后点击连接

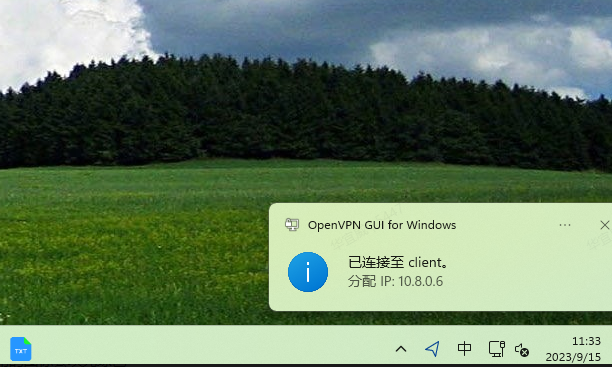

连接成功会有提示

同时右下角的图标会填充绿色

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 Hawaii!